企業内に蔓延するシャドーIT

シャドーITとは、企業の情報システム部門が許可していない外部サービス・IT端末を業務で利用することを指します。近年、様々なクラウドサービスが充実し、データ保管や共有・メール、カレンダーなど、あらゆるシーンでSaaSアプリケーションの利用が進んでいます。しかし、利用者がサービスの内容やリスクを正しく認識せずに利用したことが原因で、意図しない情報漏洩問題も多発しています。ある調査結果によると、企業IT部門が使用を許可していないSaaSアプリケーションを利用していると答えた従業員が80%とも言われています。SaaSアプリケーションを利用するには、まずそのアプリケーションが信頼できるサービスであるかを慎重に判断し、提供されるサービスの機能や仕様を十分に確認する必要があります。

こんなお客様におすすめします

- 情報漏洩のリスクを下げるため、企業または情報システム部門が許可していないSaaSアプリケーション・IT端末の利用状況を把握したい

- 現場のニーズを把握し、導入すべきSaaSアプリケーション・IT端末の検討を行いたい

- テレワークのセキュリティルールを制定するにあたり、SaaSアプリケーション・IT端末の利用状況を監視したい

サービス内容

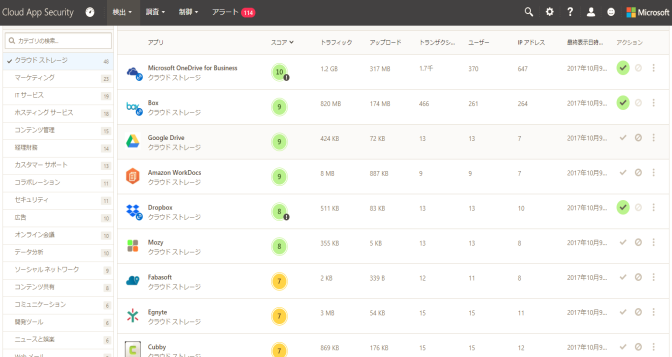

「Shadow IT 可視化サービス on Cloud App Security」は、お客様のエッジノード(Proxy・FWなど)より現在ユーザーがご使用中のアプリを可視化・検出するサービスです。17,000種類ものSaaSアプリケーションを検出、各アプリケーションのセキュリティ評価を行うことができるため、いち早く脅威対策を行うことができます。

※Microsoft Defender for Cloud Apps(旧称:Microsoft Cloud App Security)アプリケーション可視化画面

【可視化できる項目】

- 接続アプリケーション一覧

- ユーザー毎のアプリケーション使用状況

- アプリケーション会社の公開情報

例)本社所在地/データセンター/ホスティング企業/サービス規約 - コンプライアンス準拠状況

例)SP800-53/SOC1/SOC2/SOC3/ISO27017/FISMA/FedRAMP - ユーザーアクティビティ

例)ファイルダウンロード先可視化 - アプリの総合評価(スコアリング)

- ポリシーによりアラート検知

例)大量のダウンロード検知/AIP連携ラベル検知 - 内部・外部共有ファイル・ユーザー可視化

などなど

※ログ取得対象機器により、可視化できる項目が異なります。

サービスの流れ

ご注意事項

- Microsoft Defender for Cloud Apps(旧称:Microsoft Cloud App Security)またはEnterprise Mobility + Security E5(Microsoft 365 E5)をお持ちでないお客様は、無償評価版をお申込みいただく必要があります。

- 弊社からのご提供につきましてはCloud Service Provider(CSP)のご契約となります。

- レポートにつきましては、スナップショットレポートとなりますので、お客様からご提供いただいた期間のログ範囲となります。

- マイクロソフトアカウントをご用意ください。

- Microsoft Defender for Cloud Appsの使用可能な権限を借用ください。

- ご使用中のエッジノードログが形式に合わない場合対応できない場合がございます。

※ PoC後の追加構築などにつきましては、別途構築費用が必要となります。

■データソース 例

・Barracuda

・Blue Coat

・Check Point

・Cisco ASA

・Cisco FWSM

・Cisco IronPort WSA

・Cisco Meraki

・Clavister NGFW (Syslog)

・Dell SonicWALL

・Fortigate

・Juniper SRX

・Juniper SSG

・McAfee SWG

・Meraki (Cisco)

・Microsoft Threat Management Gateway

・PaloAlto

・Sophos

・Squid

・Websense -

・Zscaler

・その他カスタムログ

お申込み方法・資料ダウンロード

下記より専用フォームに必要事項をご記入の上、お申込みください。