サイバー攻撃の被害は、大企業だけの問題ではありません。中小企業を含むあらゆる規模の組織が標的となり、事業停止や情報漏えいによって経営の根幹が揺らぐ事態が現実に起きています。ただ、「何から手をつければ良いか分からない」「経営層にセキュリティ投資を認めてもらえない」といった課題を抱えている担当者の方も多いのではないでしょうか。

本記事では、企業セキュリティ対策の必要性から具体的な対策方法、優先順位の決め方まで、実務に直結する知識を体系的に解説します。

企業のセキュリティ対策が必要な理由

セキュリティ対策はあれば望ましいものではなく、事業を継続するための経営上の必須条件として捉える必要があります。

サイバーリスクが「経営課題」になっている背景

独立行政法人情報処理推進機構(IPA)が毎年発表する「情報セキュリティ10大脅威」では、組織向けの「脅威」として「ランサムウェア攻撃による被害」や「サプライチェーンや委託先を狙った攻撃」が毎年上位に挙がっています。サイバー攻撃による被害の影響は売上損失や復旧費用にとどまらず、取引先との契約解除や行政指導、最悪の場合は事業停止や倒産に及ぶおそれもあります。今やサイバーリスクは、すべての企業に共通する重要な経営課題です。

企業被害のよくあるパターンと損失のリスク

サイバー攻撃により企業が受ける実害は、金銭的損失だけではありません。ランサムウェアでは業務停止が長期化し、復旧に数週間~数カ月、費用も数百~数千万円に及ぶ例があります。情報漏えいは報告義務や訴訟、風評被害を招き、信用失墜につながります。さらに、自社を踏み台として取引先へも被害が及ぶと、損害賠償責任を問われるおそれもあります。

セキュリティ製品の導入「だけ」では防げない理由

セキュリティ製品を導入しただけで安全が確保されるわけではありません。現代のサイバー攻撃は巧妙化し、従来型のウイルス対策ソフトをすり抜ける手法も増えています。防御水準を維持するためには、定期的な更新や設定の見直し、インシデント対応訓練などの継続的な運用が不可欠です。セキュリティ対策は「導入」がゴールではなく、「運用」してこそ効果を発揮します。

企業のセキュリティ対策「3つのフェーズ」

企業のセキュリティ対策は、「防御」「検知」「対応・復旧」の3つのフェーズに分けて考えることが有効です。

【防御(守る)】侵入を未然に防ぐ

防御フェーズの目的は、攻撃者が社内システムへ侵入する確率を可能な限り下げることです。ファイアウォールやアンチウイルスソフトによる境界防御、メールフィルタリング、多要素認証の導入などが代表的な施策です。攻撃の成功率を下げるという考え方で、入り口を多重に固めることが基本戦略となります。

【検知(見つける)】異常にいち早く気づく

どれだけ防御を固めても、攻撃を100%防ぐことは現実的に困難です。しかし、不審な挙動をリアルタイムで捉えられなければ、被害は拡大するおそれがあります。検知フェーズでは侵入を前提とし、実害が出る前に異変をいち早く察知するセンサーの役割が重要になります。

【対応・復旧(直す)】被害を最小限に抑える

インシデントが発生した際に、誰が何をするかを事前に定めておかなければ、対応の混乱が二次被害を招きます。対応・復旧フェーズでは、インシデント対応手順書の整備、バックアップからの迅速な復旧体制、対外的な広報対応の準備などが含まれます。被害を最小限に抑え、最短で事業を再開できる体制の構築が重要です。

情シスが知っておくべき主要対策【技術編:システムを強化する】

技術的なセキュリティ対策は多岐にわたりますが、自社の環境や課題に照らしつつ、優先度の高いものから計画的に整備していくことが求められます。

1.PCやスマートフォンを守る(エンドポイントセキュリティ)

社員が業務で使用するPCやスマートフォン、タブレット端末そのものを守る対策です。従来のウイルスが侵入するのを防ぐ「NGAV(次世代アンチウイルス)」に加え、侵入後の挙動を素早く検知・封じ込める「EDR」を組み合わせた多層防御が現在の主流となっています。

解決できる課題の例としては以下が挙げられます。

- 従来型のウイルス対策ソフトでは検知できない最新の攻撃を防ぎたい

- 万が一端末が感染した際、遠隔ですぐにネットワークから切り離したい

- 感染の原因や経路を特定し、同じ被害を繰り返さないための調査を行いたい

2.通信の出入り口を守る(ネットワークセキュリティ)

社内ネットワークとインターネットの境界で、不審な通信をブロックする対策です。テレワークに不可欠なVPNの安全性確保に加え、ネットワーク内部に侵入した攻撃者の不審な動きを通信レベルで検知する「NDR」の導入が進んでいます。

解決できる課題の例としては以下が挙げられます。

- 外部から社内ネットワークへの不正なアクセスや侵入を阻止したい

- 社内のPCが、外部の悪意あるサーバーと通信するのを検知したい

- 暗号化された通信の中に潜む脅威を可視化したい

3.自社のWebサイトとシステムを守る(Webセキュリティ・脆弱性診断)

企業のホームページやWebサービスを攻撃から守る対策です。Webサイトの改ざんや情報漏えいを防ぐ「WAF」の導入に加え、OSやソフトウェアの更新忘れを定期的に洗い出す脆弱性診断・パッチ適用が重要です。

解決できる課題の例としては以下が挙げられます。

- 自社のホームページが改ざんされ、ウイルス配布元にされるのを防ぎたい

- 問い合わせフォーム等から顧客情報が抜き出されるのを阻止したい

- システムの更新漏れや脆弱性がないか、定期的にプロの目で診断したい

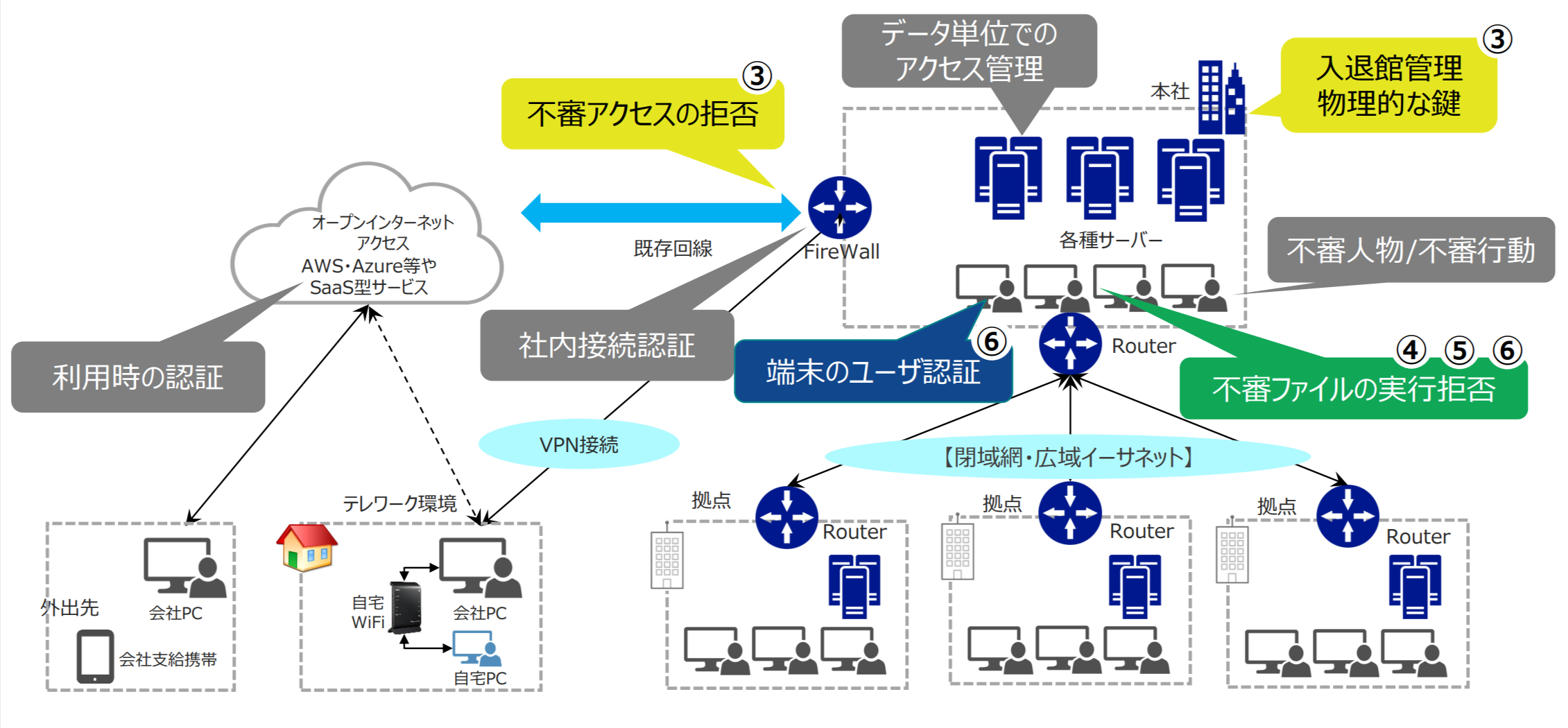

4.認証強化とクラウド対策(ゼロトラスト・アクセス制御)

「社内ネットワークは安全」という前提を捨て、すべてのアクセスを検証するゼロトラストの概念に基づく対策です。場所を問わず安全なアクセス環境を提供する「SASE」や、クラウドサービスの利用状況を可視化してシャドーIT(許可のない利用)を防ぐ対策が含まれます。

解決できる課題の例としては以下が挙げられます。

- テレワークや外出先からでも、社内と同等の安全性でクラウドを使いたい

- 誰がどのデータにアクセスできるかアクセス制御を厳格化したい

- 社員が勝手に使っている生成AIやクラウドサービスを把握したい

情シスが知っておくべき主要な対策【組織編:ルールと体制づくり】

5.守るべきものを知る(情報資産の管理)

セキュリティ対策の第一歩は、守るべきデータを把握することです。PCやサーバーなどのIT資産と、そこに格納されている重要データを可視化・分類し、社外への流出や誤送信、不正持ち出しを防ぐ仕組みを整備することが求められます。

解決できる課題の例としては以下が挙げられます。

- 社内にどんなPCが何台あるか正確に把握できていない

- USBメモリや個人のクラウドストレージへのデータの持ち出しを防ぎたい

- 個人情報が含まれるファイルが、意図せず外部へ送信されるのを防ぎたい

6. 人と組織を強くする(ポリシー策定・教育)

「人」を標的にした攻撃を防ぐには、技術的な対策だけでは不十分です。自社のルールとなるセキュリティポリシーを策定し、定期的なメール訓練やeラーニングを通じて組織全体の防御力を底上げする取り組みが不可欠です。

解決できる課題の例としては以下が挙げられます。

- セキュリティポリシーがなく、社員の判断任せになっている

- 社員が巧妙なフィッシングメールをクリックしてしまわないか不安

- 万が一の事故発生時に、社員が迷わず報告できる文化をつくりたい

7.運用と有事の備え(運用監視・BCP)

平時の「監視」と、有事の「復旧」の体制を整えることがセキュリティ運用の核心です。専門家による24時間365日の監視体制で情シス担当者の運用負荷を軽減しつつ、ランサムウェア被害や自然災害時に事業を継続するためのBCP(事業継続計画)とバックアップ体制を構築することが重要です。

解決できる課題の例としては以下が挙げられます。

- 夜間や休日のアラートに対応できる人員がおらず、監視体制に不安がある

- サイバー攻撃を受けた際、誰がどう動くかが決まっていない

- データが暗号化されても、すぐに業務を再開できるようバックアップを整備したい

失敗しない、セキュリティ対策の優先順位の決め方

限られたリソースの中でセキュリティ対策の効果を最大化するには、優先順位を明確にすることが成功の鍵となります。

1. 「守るべき資産」のリスクを評価する

セキュリティ投資の優先順位を決める第一歩は、自社が保有する情報資産の棚卸しです。すべての情報に均等な予算をかけることは非現実的であるため、資産を「重要度」で整理し、最重要資産の保護から順に対策を講じることが求められます。

独立行政法人情報処理推進機構(IPA)では、情報資産を「機密性」、「完全性」、「可用性」の3点から評価し、いずれかの最大値を「重要度」とすることを推奨しています。

| 保有資産 | 重要度 | 判断の根拠 |

|---|---|---|

| 顧客の個人情報 | 高 | 漏えいによる賠償責任・社会的信用の失墜(機密性・完全性) |

| 経営計画 | 高 | 漏えいによる競合優位性の喪失(機密性) |

| 財務データ | 高 | 誤改ざんによる経営判断の誤り・不正リスク(完全性) |

| 技術ノウハウ | 高 | 漏えいによる競争力低下(機密性) |

| 取引先の機密情報 | 高 | 契約違反および損害賠償リスク(機密性) |

| 社内業務データ | 中~高 | 消失時の業務停止リスク(可用性)。内容により格上げ |

| バックアップデータ | 高 | システム復旧の要。完全性と可用性が極めて重要 |

| 公開情報 | 低 | 誰でも閲覧可能。改ざんによる信頼毀損のみ警戒(完全性) |

参考:IPA|中小企業の情報セキュリティ対策ガイドライン第3.1版

2. 「被害の大きさ」×「導入のしやすさ」で選ぶ

優先すべき対策を選定する際には、「万が一の被害規模が大きいか」かつ「設定変更や単一ツールの導入で即効性があるか」の2軸で評価することが有効です。例えば多要素認証の導入は、コストが低く設定変更で完結する一方、不正ログインによる被害を大幅に軽減できます。こうしたコストパフォーマンスの高い対策から着手し、徐々に高度な施策へ移行するロードマップを描くことが現実的です。

3. 「防御」だけでなく「検知・対応」の隙間を埋める

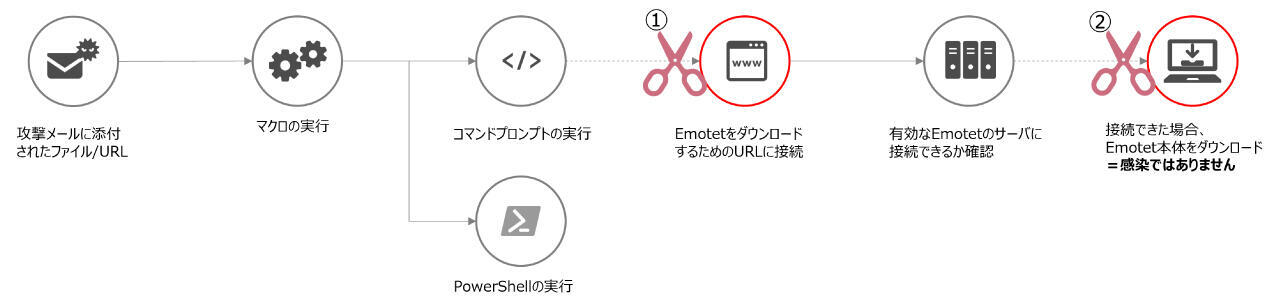

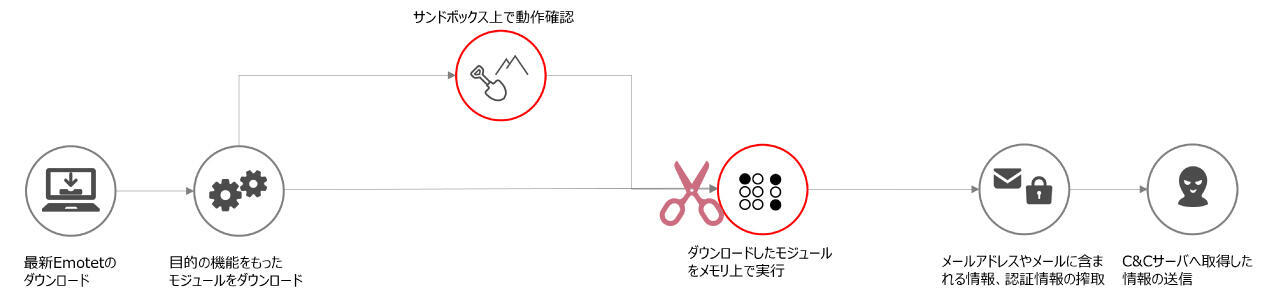

多くの企業では、防御フェーズへの投資は進んでいるものの、万が一に備えた検知・対応フェーズが手薄なケースが見受けられます。例えば「Emotet」というマルウェアの場合、攻撃者は自分の本拠地がばれないよう複数のC&Cサーバーへ接続を試行します。

企業は、いつ・どのような手口で攻撃してくるか分からない攻撃者に対し、「防御」となるあらゆるセキュリティ対策を整備しておくことが求められます。具体的には以下のような対策が挙げられます。

「防御」では、危険なサイトへのアクセスを拒否したり、不審なファイルのダウンロードをブロックしたりするという防護壁が設けられます。しかし、すべての攻撃を完全に防ぐには限界があり、中には防御をすり抜けて攻撃を受けるケースも少なくありません。

EDRやSOCなどの「検知・対応」ソリューションを補強することで、防御の壁を突破した攻撃を早期に発見し、被害が拡大する前に対処することが可能です。防御だけでは防ぎきれない攻撃を検知・対応の仕組みで補完することで、企業全体の防御力の底上げが期待できます。

【防御壁の例1:ダウンロードサイトへのアクセスのブロック】

【防御壁の例2:ダウンロード後、ファイルの実行前にサンドボックスで動作確認】

経営層への合意を得るためのポイント

情シス担当者が適切な対策を立てても、経営層の理解と予算承認が得られなければ実行できません。「単なるコスト」ではなく、「事業継続のための必須投資」と位置付けて説明することが重要です。

1. 「ITの問題」ではなく「経営のリスク」として翻訳する

「脆弱性」「パッチ」などの技術用語で説明しても、投資判断には結び付きにくいものです。重要なのは、リスクを金銭的損失や事業継続、社会的信頼といった経営言語に置き換え、サイバー攻撃発生時の最大損失額を示すことです。そのうえで、法的・社会的な責任を果たす最低限の水準を確保するという視点で伝えることが理解につながります。

2. BCP(事業継続計画)の観点を取り入れる

「攻撃を防ぐこと」を目的にせず、「事業を止めないこと」を共通ゴールに設定することで、経営層との議論が噛み合いやすくなります。仮に、ランサムウェア攻撃などで1週間業務が停止した場合の損失額を示し、セキュリティ投資を火災保険や耐震補強と同じく、事業停止リスクを抑えるためのコストとして強調することが有効です。

3. 同業他社の動向やガイドラインを後ろ盾にする

自社の判断だけでなく、業界標準や外部要因を根拠に示すことで投資の必然性を強調できます。競合の導入状況や取引先からのチェック要請を共有し、さらに経済産業省が策定した「サイバーセキュリティ経営ガイドライン」を引用することで、社会的な要請であることを客観的に示せます。

4. 段階的な投資(スモールスタート)で納得感を高める

「今すぐ数千万円の投資が必要」という提案ではなく、3年間のロードマップを提示し、優先度の高い領域から段階的に進めます。今年の投資が将来どのリスクを低減するのかを明示することで、経営層に計画的な投資だと安心感を与えられます。また、最も脆弱な部分や一部の部署に限定したスモールスタートの選択肢も、投資判断のハードルを下げるのに有効です。

セキュリティツール導入後に成果を出す運用設計のポイント

セキュリティツールは導入して終わりではなく、その投資を活かすための運用設計と継続的な改善が求められます。

アラート疲れを防ぐ「監視・エスカレーション」のルール化

セキュリティツールの導入後、多くの企業が直面するのが「アラート疲れ」です。大量のアラートが出る中で対応の優先度や担当者が決まっていないと、重要な警告が見逃されます。事前にアラートのレベル分けとエスカレーションフローを整備し、誰がどう動くかの初動手順を明確にすることが、運用を機能させるうえで不可欠です。

効果測定のKPI(検知までの時間・復旧までの時間)

導入後のセキュリティ対策の効果を可視化するには、定量的な指標が必要です。代表的なKPIとして、「MTTD(平均検知時間)」と「MTTR(平均対応・復旧時間)」が挙げられます。対策導入前と導入後でこれらの数値がどう改善したかを分析することで、セキュリティ投資の費用対効果を可視化し、次の改善策へとつなげることができます。

一歩ずつ進める企業セキュリティ

本記事では、企業のセキュリティ対策の必要性から、「防御・検知・対応」の3つのフェーズ、技術面・組織面での主要対策、優先順位の決め方、経営層への合意形成、導入後の運用設計までを体系的に解説しました。

まず着手すべき3つのアクションとして、

- 自社の情報資産の棚卸しと重要度の分類

- 現状のセキュリティ体制の脆弱性診断

- エンドポイントセキュリティと多要素認証の整備

を推奨します。各対策の詳細については、本記事内にリンクを設置した関連記事をご参照ください。自社のセキュリティ体制の強化に向けてどこから手をつけるべきか迷われている場合は、ぜひJBサービスへご相談ください。