個人情報流出の主な要因は人の脆弱性?!

JTBのオンラインサービスや日本年金機構の標的型攻撃メールによる個人情報流出のニュースは記憶に新しいところですが、IPA(情報処理推進機構)によると、これらの要因は、以下のようにまとめられると考えられます。

| 主な要因 | 発生事象の例など | 主体者 |

|---|---|---|

| リテラシ不足 | メール返信のエラー | メール受信者 |

| 不十分な運用管理体制・対応策の検討 | 不審な通信の検知 通信の遮断見送り(営業への影響を懸念) | システム管理部門 経営者 |

| 不十分なシステム対策 | 重要情報への短時間での到達 | システム管理部門 |

標的型攻撃メールはタイトルや文面が巧妙に作られているものの、よく見れば不審な点が多く、エンドユーザーにある程度のセキュリティの知識と警戒意識があれば、「送信者の送信ドメインを確かめる」、「添付ファイルの偽装に気づく」ことで、感染を未然に防止できるものもあります。

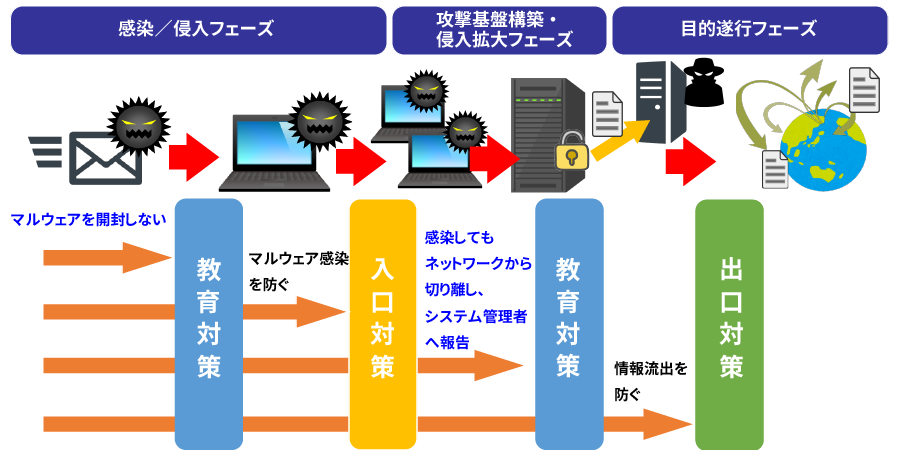

適切な運用管理、セキュアなシステムの構築はもちろん不可欠ですが、標的型攻撃対策には、技術的な対策だけでなく、従業員への教育対策を組合わせた「多層防御」が重要です。

標的型攻撃メール訓練とは

そこで、従業員の標的型攻撃メールに対する警戒心の向上、維持を図ることを目的とした、「標的型攻撃メール訓練」が注目されています。「標的型攻撃メール訓練」は、自社の従業員に対し、偽の標的型攻撃メールを送信することで、各ユーザーがメールの不審な点に気付いて回避できるか、添付ファイルを開封したり本文に記載されたURLをクリックするなどの危険な行動を回避できるか、などを模擬的に訓練するものです。

【アニメで解説】標的型攻撃メール訓練を行う必要性

サイバー攻撃のきっかけの一つとして、メールを起因とすることが多くあります。日ごろから従業員一人ひとりが怪しい攻撃メールを意識することも重要なセキュリティ対策の一つとしていえるものの、業務に追われていると、宛先や内容をあまり確認せずにうっかりクリックしてしまうケースが考えられます。

下記の動画ではサイバー攻撃の被害にあるとどうなるのか、標的型メール訓練の必要性をアニメでご紹介します。セキュリティにあまり詳しくない方でも不審なメールを見抜くポイントをご理解いただけるような内容です。ぜひご覧ください。

標的型攻撃メール訓練の注意点 ①実施目的を明確化する

標的型攻撃メール訓練は、「攻撃メールであることを従業員が見抜き、開封しなかったからOK」ではありません。

不審メールの開封率を下げる(不審メールに気付くポイントを学習、体験する)ことは代表的な目的の一つですが、本当に重要なのは、攻撃を受けてからの迅速な対応です。

不審なメールを開封してしまった従業員が、即座にシステム管理部門に報告・相談するなどの正しいアクションです。標的型攻撃メール訓練の真の目的は、不審メールを開封しないことだけではなく、「開封後の対応を社内に浸透させる、習慣化を促す」ことにあります。

(参考)標的型攻撃メール訓練の目的と活用 ~効果を上げる方法~

「IPA【注意喚起】攻撃の早期検知と的確な初動による深刻な被害からの回避を」別紙より抜粋

社員が攻撃メールの罠に引っかからなくする

①メールを怪しい(タイトル、送信者/アドレスなど)と判断したら開封しない

②開封して、怪しければ(心当たりのない組織からなど)、添付ファイルや記載リンクをクリックせず、放棄する

組織の感染可能性の芽を早期に摘む

③開封して、怪しければ、添付ファイルや記載リンクをクリックせずに、システム管理部門に報告する。システム管理部門は、分析をして、組織内へ注意喚起し、報告を呼びかける。

引っ掛かった社員を早期に発見し、初動対応をとる

④誤って添付ファイルや記載リンクをクリックした際、表示内容が業務外であったり、適切な表示がなかったり、動作に違和感を覚えたら、即座にシステム管理部門に報告し、指示を仰ぐ。

⑤システム管理部門は、当該端末の緊急措置(ネットからの隔離等)、攻撃メールの着信を組織内へ注意喚起、報告の呼びかけ、同一攻撃メールの着信の有無と処理状況をログ(アーカイブ)等で確認する。

組織として、被害を低減、最終甚大被害を回避する

⑥当該端末のネットワークからの切り離し、ウィルスの駆除、可能であればウィルスの分析で得られた情報による組織内汚染状況の検査などを実施し、さらにその分析で得られた今後の攻撃を回避するための情報を、ネットワークサーバー等に設定する

標的型攻撃メール訓練の注意点 ②第三者への影響を考慮する

訓練でリアリティを追求する観点から、訓練に用いるメールの文面に実在組織名を使用するケースが増えています。

不審なメールを受信した際、送信元に確認するのは正しい対処方法ですが、受信者が実在組織に問い合わせることで、組織が事実確認に追われたり、受信者が注意喚起などの善意からSNSへ投稿してしまった場合、実在組織の風評被害が拡散したりするなどの影響が懸念されます。

訓練メールに実在の組織名や人物を使用する場合はそのようなリスクもあると理解したうえで、社員にはSNSの利用方法などのガイドラインを別途用意するようにしましょう。

担当者の負荷軽減と従業員のセキュリティリテラシー向上を両立するセキュリティ教育サービス

SecuLiteracy(セキュリテラシー)とは、様々なサイバー攻撃のテクニック・ツール・ノウハウ等に精通した認定ホワイトハッカーがご支援するセキュリティ教育サービスです。

お客様の組織に応じた教育プラン・スケジュールのご提案や、トレーニング内容の選定もお任せください。また、セキュリティ教育ご担当者様に代わり、教育実施状況の確認や教育を実施していない従業員の方々へリマインドメールをご案内します。

企業・組織のセキュリティレベルの向上・可視化を実現したい企業・組織の方々にお勧めしたいサービスです。