2026年度に、サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)が導入される予定です。近年、サプライチェーンを経由したサイバー攻撃が増加しており、政府機関や重要インフラ事業者だけでなく、取引先企業にも高いセキュリティ水準が求められています。

こうした背景には、取引先や関連会社を経由して侵入する「サプライチェーン攻撃」の増加があります。攻撃の手口や被害の特徴については「サプライチェーンの弱点を悪用した攻撃「サプライチェーン攻撃」とは?」で詳しく解説しています。

本記事では、サプライチェーン強化に向けたセキュリティ対策評価制度の概要、導入スケジュール、そして企業が今から準備すべきポイントをわかりやすく解説します。

現時点での自社の対応状況を把握する一助として、文末に簡易チェックシートをご用意しました。まずは現状を客観的に確認するツールとして、ぜひご活用ください。

※2026年1月時点の公開情報に基づいて作成しており、今後、制度導入準備の進展に伴って内容が予告なく変更される可能性があります。最新情報については、経済産業省公式ウェブサイトをご確認ください。

サプライチェーン強化に向けたセキュリティ対策評価制度(SCS)とは

「サプライチェーン強化に向けたセキュリティ対策評価制度」とは、企業のセキュリティ対策を段階的に評価してサプライチェーン全体の安全性を高めることを目的とした制度で経済産業省が策定を進めています。この制度では、企業ごとのセキュリティ対策を★3から★5までの段階で評価します。

★の数は企業の対策状況を示す目安ではありますが、単純な順位付けをする「格付け制度」ではない点に留意してください。

発注企業は「求める対策水準(★)」を提示し、受注企業はそれに沿った実施状況を示します。これにより、評価指標で可視化されるため、企業は自社の対策状況を客観的に把握でき、サプライチェーン全体のセキュリティ水準底上げにつながると期待されています。

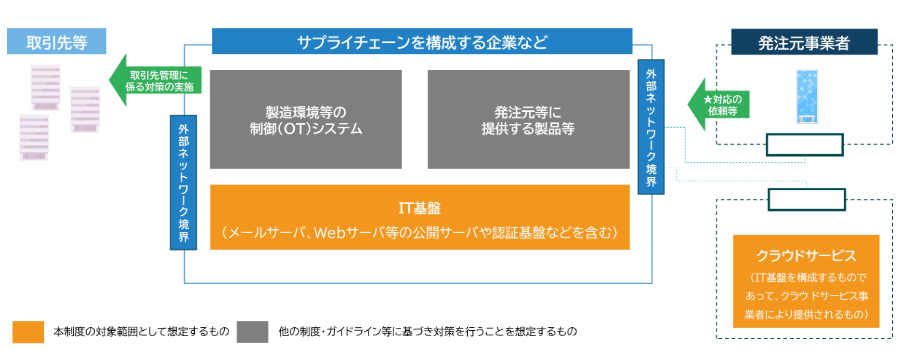

サプライチェーン強化に向けたセキュリティ対策評価制度の範囲 対象と対象外

制度の対象は、サプライチェーン企業のIT基盤全体です。オンプレミスだけでなくクラウド環境も含まれ、発注者の内部システムに接続するリモート接続部分も評価対象となります。一方で、製造現場の制御システム(OTシステム)や、発注先に提供する製品などIT基盤に該当しないものは原則対象外ですが、必要に応じて他制度やガイドラインに基づく対策が求められる場合があります。対象と対象外については、次のように整理できます。

適用範囲に含まれるもの(対象)

- 業務全体に共通するサーバやネットワーク機器、インターネット公開サーバ(Web、メールなど)

- 従業員が利用するPCやスマートデバイスなどのエンドポイント機器

- 他社と責任を共有するクラウドサービスやグループ共通ネットワークなど(責任共有モデル※に基づき、自社での対策実施や提供事業者の評価確認が必要)

- 外部ネットワークとの接続境界を構成する機器(ファイアウォール、ルータ、VPN装置など)

※責任共有モデルとは、サービス提供事業者とサービス利用者が、サービスのセキュリティに関する責任を共有するという考え方を指します。

適用範囲に含めないもの(対象外)

- OTシステム(例:外部ネットワークと隔離された製造拠点の制御システム)

- 発注元に提供する製品など、自社IT基盤に接続しない機器

例外的に除外できるもの

- 制度の要求事項を満たすことが困難な機器やソフトウェア(例:サポート期限切れソフト)

- 除外する場合は理由を明確にし、専門家や評価機関が妥当性を確認する必要があります。

企業は、国内・海外を含む自社グループや事業部単位など、柔軟に取得範囲を設定できます。また、適用範囲外にする場合でも、ネットワーク機器などで境界を技術的に分離することが推奨されます。

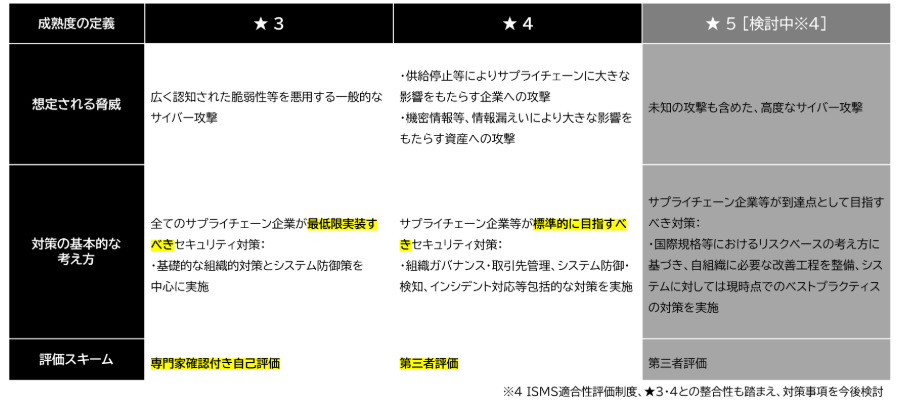

評価レベルと位置づけ

制度では成熟度に応じた段階評価を採用しています。構築する評価制度(案)によると★3、★4、★5が用意される予定で、★3と★4については令和8年(2026年)度末頃の制度開始を予定しています。

★1、★2はIPAが運営する「SECURITY ACTION(セキュリティアクション)」の一つ星、二つ星で既存の制度です。

また、上位の段階はそれ以下の段階で求められる事項を包括するため、例えば、★3を事前に取得していなくても★4を取得可能です。

-

★3(星3)

ポイント

全てのサプライチェーン企業が備えるべき最低限の対策

- 組織的対策(責任体制・ルール整備)

- ID管理やアクセス制御などのシステム防御

- インシデント初動対応体制

- 評価方法:専門家確認付き自己評価

-

★4(星4)

ポイント

サプライチェーン企業等が標準的に目指すべき対策

- 単なる防御に留まらず、管理体制の成熟が求められる

- 組織ガバナンスや取引先管理の強化

- 監視・検知体制の整備

- インシデント対応計画の実効性確保

- 評価方法:第三者評価

-

★5(星5)

ポイント

サプライチェーン企業等が到達点として目指すべき対策(検討中)

- 現時点では詳細内容を検討中

有効期間と更新

★3は有効期間を1年間として設定されており、その間に自社のセキュリティ対策状況を毎年点検し、基準全体を満たしていることを確認できれば更新可能です。

★4は有効期間が3年間で、期間中は年次で自己評価を実施し、その結果を評価機関に提出することで更新できる仕組みが想定されています。

なお、★3・★4のいずれでも、前回取得時に定めた評価範囲や要求事項に大きな変更があった場合には、改めて専門家や評価機関による確認・評価を受ける必要があります。

★3(星3)と★4(星4)の違い、判断ガイド

★3と★4のどちらを取得すべきか悩む企業も多いかと思います。構築する評価制度(案)から見る違いは下記の通りです。

構築する評価制度(案)から見る違い

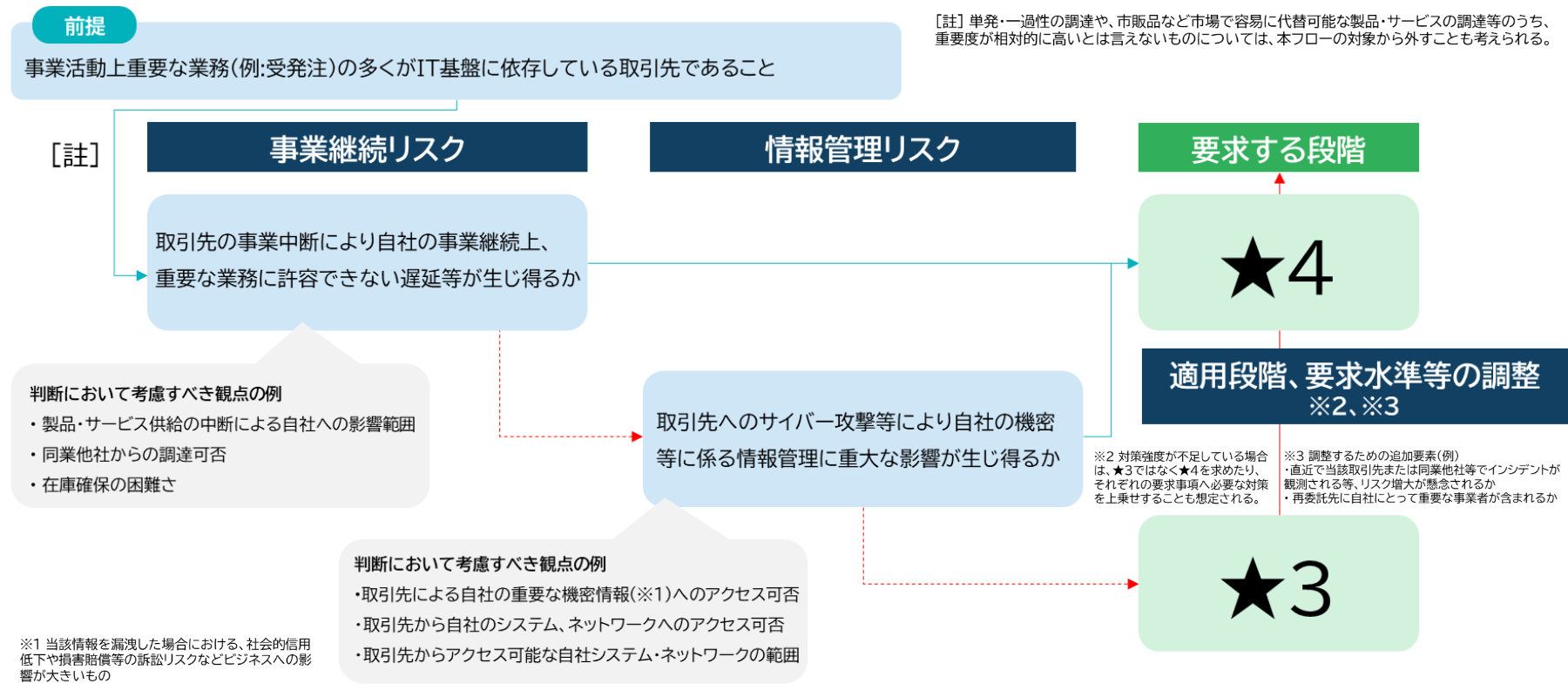

サプライヤー企業への適用について考え方

経済産業省の資料には、★3・★4の適用方法の一例が示されています。

前提として、対象となる取引先は事業活動上重要な業務(例:受発注業務)の多くがIT基盤に依存している企業です。一方で、単発・一過性の調達や市販品など、市場で容易に代替可能な製品・サービスについては、重要度が相対的に低いと判断される場合、本フローの対象外とすることも可能です。

適用段階の判断は、以下のリスク観点に基づき行われます。

事業継続リスク

取引先の事業中断によって、自社の重要業務に許容できない遅延や影響が生じる可能性がある場合、★4の適用が求められます。判断の参考となる観点は以下のとおりです。

-

製品・サービス供給の中断が自社に与える影響範囲

-

同業他社からの代替調達の可否

-

在庫の確保が困難かどうか

情報管理リスク

事業継続リスクが低い場合、次に情報管理リスクを確認します。取引先へのサイバー攻撃などにより、自社の重要機密情報に重大な影響が生じる可能性がある場合、★4の適用が想定されます。判断の参考となる観点は以下のとおりです。

-

取引先が自社の重要機密情報にアクセスできるか

-

取引先が自社システム・ネットワークにアクセスできるか

-

アクセス可能な範囲の規模や重要性

両方のリスクが低い場合は、★3の適用が基本となります。

さらに、適用段階や要求水準は個別に調整可能です。例えば、対策が不十分な場合には★3ではなく★4を求めたり、各要求事項に追加対策を加えるたりすることが考えられます。調整の参考となる要素としては、直近の取引先や同業他社でのインシデント発生状況、または再委託先に自社にとって重要な事業者が含まれるかどうかなどが挙げられます。

評価スキームと認定方法

制度の対象となるのは、事業活動上重要な業務(例:受発注)の多くがIT基盤に依存している取引先です。サプライチェーン上でのリスクや役割に応じて、★3または★4の段階で評価が行われます。

★3(星3):専門家確認付き自己評価

★3は、取得希望組織自身による自己評価に、セキュリティ専門家の確認を組み合わせた方式が採用されます。中小企業でも取り組みやすく、過剰負担を避けながら信頼性を確保できることが特徴です。

評価の流れ

- 自己評価の作成

取得希望組織は、★3要求事項に沿って自社のセキュリティ対策状況を整理・評価します。必要に応じて社内外の専門家の助言を受けることも可能です。 - 専門家による確認・助言

制度認定のセキュリティ専門家が自己評価を確認し、漏れや不備がないかレビューします。必要に応じて改善点を助言し、最終的に提出内容として了承します。 - 経営層による自己適合宣言

経営層が、評価結果が自社の実態に沿っていることを宣言します。 - 登録・証明

登録機関に提出後、内容に問題がなければ台帳登録や証書の交付が行われます。 - 評価に関わる役割

- 取得希望組織:自己評価の作成、経営層の宣言

- セキュリティ専門家:自己評価の確認・助言

- 登録機関:提出内容の確認・登録・証明

補足:虚偽や重大な不備があった場合、★3取得の取消しなどの措置が取られる可能性があります。

★4(星4):第三者評価

★4では、自己評価に加えて、第三者評価機関による審査が必須となります。サプライチェーン上で重要な企業が対象となり、より客観的で厳密な評価が求められます。

評価の流れ

- 自己評価の準備

取得希望組織は、★4要求事項に基づき自社のセキュリティ対策状況を整理して自己評価を作成します。必要に応じて専門家の助言も受けられます。 - 第三者による評価

認定された評価機関が自己評価と実態を照合し、対策の実施状況や有効性を確認します。必要に応じて改善点の助言も行われます。 - 評価結果の承認と報告

評価機関が適切と判断した内容は、正式な評価結果として登録機関に報告されます。 - 登録・証明

登録機関は評価結果を台帳に登録し、必要に応じて公開や証書の交付を行います。 - 評価に関わる役割

- 取得希望組織:自己評価の作成、助言の受領

- 評価機関:自己評価内容と実態の確認、助言・審査

- 登録機関:評価結果の登録・証明

補足:提出内容に虚偽や重大な不備がある場合、★4取得の取消しや再評価などの措置が適用されます。

制度導入のスケジュール

現時点の予定では、2026年度上半期(4~9月)に制度の詳細決定や運用開始に向けた準備が進められ、下半期(10~3月)に制度が開始される見込みです。

★3・★4の取得を検討する場合、自社におけるセキュリティ対策の棚卸や不足部分の対応には時間とコストがかかります。まずは、自社が取得すべきかどうかの判断や、目指す評価レベルと現在の対策状況の確認など、早めの準備が重要です。

現状の自社対応を整理するために、簡易チェックシートを用意しました。現状把握の手段としてご活用ください。

まとめ

本記事では、サプライチェーン強化に向けたセキュリティ対策評価制度の概要をご紹介しました。自社が★3や★4の認証取得を目指すべきかどうかを検討しつつ、現在のセキュリティ対策状況を確認することをおすすめします。まだ実装できていないセキュリティ対策がありましたら、JBサービス株式会社がお力になれるかもしれません。

JBサービス株式会社では、24時間365日体制で稼働する運用センターSMACを運営しており、その中には認定ホワイトハッカーを中心としたセキュリティ専門チームによるSOC(Security Operation Center)を設置しています。

さまざまなセキュリティ対策製品の導入支援や運用サービスを提供しており、JBサービスのセキュリティ運用サービスは「情報セキュリティサービス基準適合サービスリスト」にも登録されています。

サプライチェーン強化に向けたセキュリティ対策評価制度への登録を見据え、セキュリティ体制の強化をご検討中でしたら、ぜひJBサービスまでご相談ください。

簡易チェックシート

認定取得を検討されているご担当者様向けに、2025年12月時点で公開されている「★3・★4要求事項・評価基準(案)一覧」の情報を基に、自己診断を行える簡易セルフチェックシートを作成しました。ご回答いただいた結果は、指定されたメールアドレス宛に送付いたしますので、自己診断の参考としてご活用ください。

★3要求事項・評価基準案一覧をもとにした簡易診断

★4要求事項・評価基準案一覧をもとにした簡易診断

参考:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました