サイバー攻撃の対象は有名企業・大企業だけ、と思っていませんか?

中小企業も被害にあう恐れのあるサイバー攻撃の一つとして、「サプライチェーン攻撃」があります。

「サプライチェーン攻撃」は以前から確認されている攻撃手法ではあるものの、情報セキュリティ10大脅威にもランクインするなど注目されているセキュリティ脅威の1つです。

この記事では、サプライチェーン攻撃とはどういったサイバー攻撃なのか、その脅威と必要な対策についてご紹介します。

YouTube動画で解説しています

サプライチェーン攻撃とは?

サプライチェーン攻撃とは、原料調達から消費者に届くまでの一連の流れ「サプライチェーン」を狙った攻撃手法のことを指し、2つの手法があります。

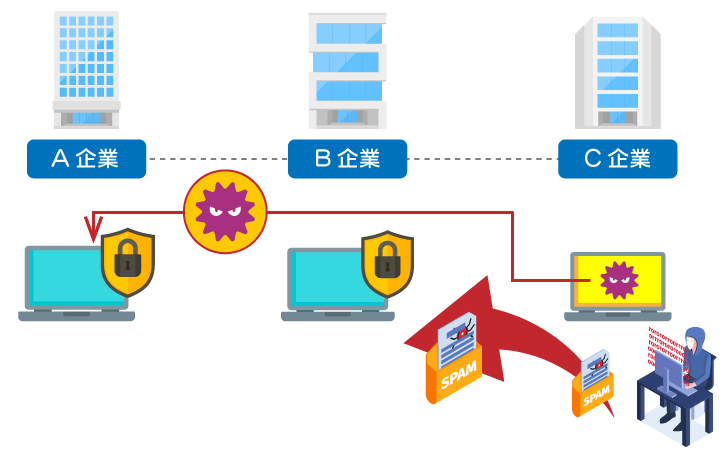

1.ターゲット企業に関連する組織を狙ったサプライチェーン攻撃

ターゲット企業に関連する組織を狙ったサプライチェーン攻撃とは、セキュリティ対策があまり行き届いていない取引先や関連会社を経由して、ターゲット企業へ攻撃を行うことを指します。例えば、攻撃者は取引先企業のメールを盗聴し、取引先に成りすました偽装メールをターゲット企業に送信するなどして、ターゲット企業のネットワークの潜入を行います。取引先や関連会社を踏み台にすることから、踏み台型攻撃とも呼ばれます。

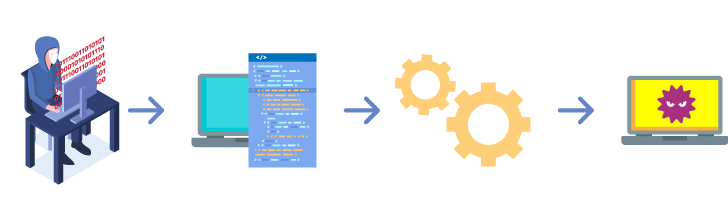

2.ソフトウェアサプライチェーン攻撃

ソフトウェアサプライチェーン攻撃とは、IT機器やソフトウェア製品や製品の更新プログラムなどに不正なプログラムなどを仕込み、該当ソフトウェアを利用した端末を感染させることを指します。

2015年12月に経済産業省が最初のガイドラインを公開した「サイバーセキュリティ経営ガイドライン」では、経営者が認識すべき3原則の1つとして「自社は勿論のこと、ビジネスパートナーや委託先も含めたサプライチェーンに対するセキュリティ対策が必要」と記載されていますが、まだその脅威の被害は後を絶ちません。

今回は「1.ターゲット企業に関連する組織を狙ったサプライチェーン攻撃」について、その脅威と対策についてご紹介します。

サプライチェーン攻撃の恐ろしさ

サプライチェーン攻撃の恐ろしい所は、最初に被害を被った組織が攻撃者に加担してしまう恐れがあることです。

セキュリティ対策が甘い組織が攻撃者に侵入されてしまうと、取引先から預かっていた機密情報が盗まれたり、関連会社へウイルスが仕込まれたメールを送付してしまう恐れもあります。

万が一情報漏えいが発生してしまった場合、取引先から損害賠償請求をされたり、業務の一時停止せざるを得なかったりなど社会的信用の低下からビジネスに甚大な影響を及ぼしてしまいます。

お役立ちコンテンツのご紹介

サイバー攻撃の被害を受け情報漏えいした企業のニュースを見て、他人事だと思っていませんか?

情報が漏えいした場合、損害賠償、請求業務の一時停止、社会的信用の低下など様々な影響が出てきますので、企業として適切な対策を講じる必要があります。

本ホワイトペーパーでは、被害事例が多く報告されているサイバー攻撃の手法をご紹介します。

無料でダウンロードいただけます!資料をダウンロード

サプライチェーン攻撃のリスクを減らす対策

独立行政法人情報処理推進機構(IPA)は委託元組織、委託先の組織ごとの対策を紹介しています。

委託元組織の対策・対応

- 業務委託や情報管理に置ける規則の徹底

製造においては原材料や部品の調達経路、物流経路なども考慮する。 - 信頼できる委託先組織の選定

委託先組織の信頼性評価や委託先への品質基準を導入する。

取引先のセキュリティ対策状況を客観的に確認・評価する手段として、★3・★4といった段階評価で可視化する「サプライチェーン強化に向けたセキュリティ対策評価」の活用も検討されています。

詳細は「サプライチェーン強化に向けたセキュリティ対策評価制度とは?★3・★4対応のポイント解説」をご覧ください。 - 委託先からの納品物の検証

- 契約内容の確認

委託元組織と委託先組織の情報セキュリティ上の責任範囲を明確化し合意を得る。また賠償に関する取り決めを契約に含める。 - 委託先組織の管理

委託元組織が責任をもって委託先組織のセキュリティ対策状況の実態を定期的に確認することが重要である。 - 公的機関が公開しているガイドラインの活用

委託先組織の対策・対応

- セキュリティの認証取得(ISMS、Pマーク、SOC2など)

- 公的機関が公開しているガイドラインの活用

踏み台にされない為の対策

攻撃者に踏み台にされないためにはどうしたらよいでしょうか。

踏み台攻撃の対象として狙われやすいのは、脆弱性のあるパソコンやサーバーが挙げられます。まずは脆弱性対策を実施してみてはいかがでしょうか。

エンドポイントセキュリティ対策製品の中でも脆弱性対策の機能がある製品もありますので、そのいった製品に切り替えるのも有効な対策といえます。

脆弱性対策も含むエンドポイントセキュリティ

Cortex XDR Prevent & Cortex XDR Pro(旧Traps)| 次世代型エンドポイントセキュリティ対策

Cortex XDR Prevent & Cortex XDR Pro(旧Traps)とは、日々巧妙化する既知・未知問わないマルウェア・ファイルレス攻撃・エクスプロイト攻撃などを防ぐNGAV機能と、万が一マルウェア感染してしまったとしても検知と対処(EDR)機能も持ったエンドポイントセキュリティ製品です。

詳しくまとめ

今回は、サプライチェーン攻撃についてご紹介しました。

ビジネス活動は一社だけで完結しません。例えばコールセンター業務を外部組織へ委託している場合、個人情報や技術情報を外部組織と共有しているのではないでしょうか。

業務の外部委託を検討する際は、委託先組織がセキュリティの認証取得を取得しているかどうかなど確認し、契約中は定期的にセキュリティ対策の実施状況を確認してみることをおすすめします。

脆弱性対策機能のあるエンドポイントセキュリティ対策の導入をご検討の場合、お気軽にJBサービスへご相談ください。