猛威をふるう「標的型攻撃」とは?

近年、ある特定の組織や人を狙った標的型攻撃は悪質化・巧妙化し、大きな脅威となっています。不特定多数の対象にばらまかれる通常の迷惑メールとは異なり、標的型攻撃メールは下記のような特徴をもっています。

標的型攻撃メールの特徴 引用:IPA 標的型攻撃/新しいタイプの攻撃の実態と対策

- 送信者名として、実在する信頼できそうな組織名や個人名を詐称

- 受信者の業務に関係の深い話題や、詐称した送信者が扱っていそうな話題

- ウイルス対策ソフトを使っていてもウイルスが検知されない場合が多い

- メールが海外のIPアドレスから発信される場合が多い

- 感染しても、パソコンが重たくなるとか変なメッセージが表示されることは余りない

- 外部の指令サーバ(C&Cサーバ)と通信

- 長期間にわたって標的となる組織に送り続けられる(内容は毎回異なる)

「入口」に加えて「エンドポイント」の対策が重要!

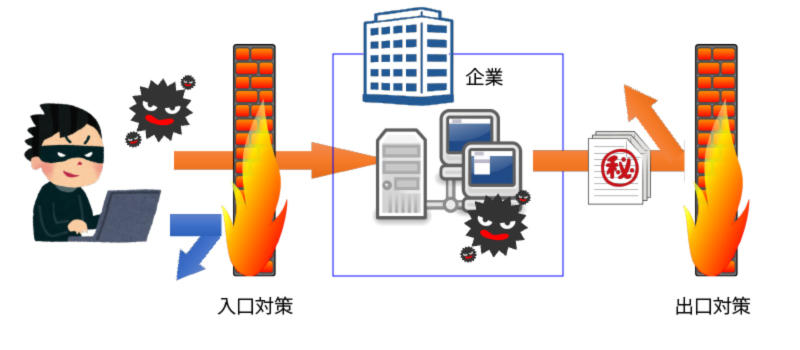

標的型攻撃から自社の資産を守るために真っ先に思い浮かべるのが、ファイアウォールやゲートウェイ、最新のウイルス対策ソフト、侵入検知システム/防止システムといったネットワークの「入口」で防ぐ対策です。大企業だけでなく、多くの中小企業でも広く導入されている対策ですが、新種や亜種のマルウェアによる攻撃が後を絶たない現在、こうした対策だけではマルウェアの侵入を完全に防ぐことは残念ながら困難です。

最近では、働き方改革やデバイスの多様化により、業務でクラウドサービスやモバイルの利用が増え、サイバー攻撃の被害を受ける確率も高まっています。リスク軽減のためには、インターネットの入口だけでなく、マルウェアの侵入を前提として、早期発見、被害拡大を防止するために「エンドポイント」でも対策を強化する「多層防御」が重要となります。

たとえマルウェアに感染したとしても、機密情報の外部送信や不正プログラムのダウンロードといった外部との通信を「出口」で遮断することで、被害の拡大を防ぐことができるエンドポイント型の標的型攻撃対策製品の導入が必要です。

標的型攻撃対策は「運用」のあり方がカギ

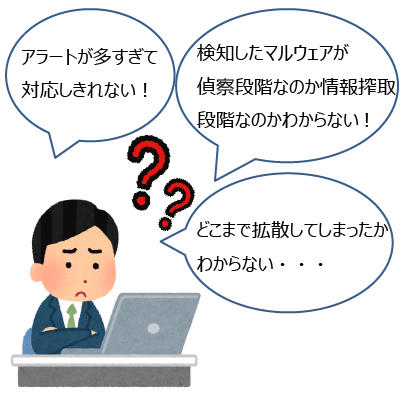

セキュリティ製品の運用管理には、アラートが発砲された時にそれが脅威か否かを判断し、脅威であれば何をすべきかを優先順位をつけて考える必要があり、高度な知見が求められるため、自社では対応しきれないという企業も増えています。セキュリティ領域の専門性を有する人材を確保し、運用体制を整えることが標的型攻撃対策のカギと言えるでしょう。

こうした中で注目を集めているのが、専門家のノウハウをサービスとして利用する「セキュリティ運用のアウトソーシング」です。しかし単に最新のセキュリティ製品を導入しただけでは、「マルウェアを検知した」,「異常なアクティビティーが見られる」などの多すぎるアラートに振り回され、運用の現場が疲弊してしまうといった声が良く聞かれます。

セキュリティの運用はJBサービスにお任せください

JBサービスは、高度なセキュリティ技術を有する専門部門SOCにてエンドポイント型の標的型攻撃対策ソフトウェアFFRI yaraiを活用した運用サービスをご提供しています。高度なマルウェア解析技術者を多数有するSOC(Security Operarion Center)が、24時間365日体制でお客様のセキュリティ運用をご支援します。